قام قسم استخبارات التهديدات في Microsoft يوم الأربعاء بتقييم أن مجموعة فرعية من ممثل التهديد الإيراني الذي تم تعقبه على أنه الفوسفور تقوم بهجمات برامج الفدية "كشكل من أشكال العمل الإضافي" لتحقيق مكاسب شخصية.

قال عملاق التكنولوجيا ، الذي يراقب مجموعة الأنشطة تحت اللقب DEV-0270 (المعروف أيضًا باسم Nemesis Kitten) ، إنه تديره شركة تعمل تحت الأسماء المستعارة العامة Secnerd و Lifeweb ، مستشهدة بتداخلات البنية التحتية بين المجموعة والمنظمتين.

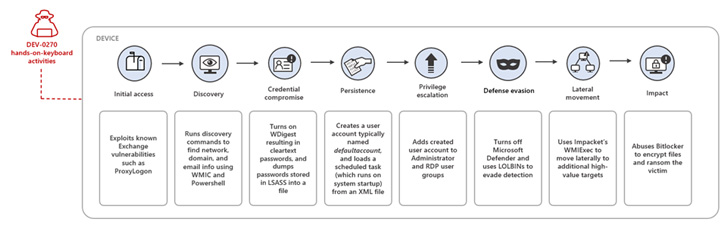

وقالت مايكروسوفت: "يستفيد DEV-0270 من عمليات الاستغلال للثغرات الأمنية عالية الخطورة للوصول إلى الأجهزة وهو معروف بالتبني المبكر للثغرات الأمنية التي تم الكشف عنها حديثًا".

"يستخدم DEV-0270 أيضًا على نطاق واسع ثنائيات العيش خارج الأرض (LOLBINs) عبر سلسلة الهجوم للاكتشاف والوصول إلى بيانات الاعتماد. ويمتد هذا إلى إساءة استخدام أداة BitLocker المضمنة لتشفير الملفات على الأجهزة المخترقة."

ظهر استخدام BitLocker و DiskCryptor من قبل الجهات الفاعلة الإيرانية لهجمات برامج الفدية الانتهازية في وقت سابق من شهر مايو ، عندما كشفت Secureworks عن مجموعة من الاختراقات التي شنتها مجموعة تهديدات تتعقبها تحت اسم Cobalt Mirage مع علاقات مع Phosphorus (المعروف أيضًا باسم Cobalt Illusion) و TunnelVision .

يُعرف DEV-0270 بمسح الإنترنت للعثور على الخوادم والأجهزة المعرضة للعيوب في Microsoft Exchange Server و Fortinet FortiGate SSL-VPN و Apache Log4j للحصول على وصول أولي ، متبوعًا باستطلاع الشبكة وأنشطة سرقة بيانات الاعتماد.

يتم الوصول إلى الشبكة المعرضة للخطر من خلال إنشاء المثابرة عبر مهمة مجدولة. ثم يقوم DEV-0270 بتصعيد الامتيازات إلى مستوى النظام ، مما يسمح له بتنفيذ إجراءات ما بعد الاستغلال مثل تعطيل Microsoft Defender Antivirus لتجنب الاكتشاف والحركة الجانبية وتشفير الملفات.

وقالت مايكروسوفت: "تستخدم مجموعة التهديد عادة أوامر WMI و net و CMD و PowerShell وتكوينات التسجيل الأصلية للحفاظ على الأمن التشغيلي والتخفي". "يقومون أيضًا بتثبيت وتنكر ثنائياتهم المخصصة كعمليات شرعية لإخفاء وجودهم."

في بعض الإصابات الناجحة ، شوهدت المجموعة تسقط مذكرة فدية بعد يومين تقريبًا من التسوية الأولية ، وتطلب 8000 دولار لمفاتيح فك التشفير. في إحدى الحالات التي رفض فيها الكيان الضحية الدفع ، اختار الممثل نشر البيانات المسروقة للبيع.

يُنصح المستخدمون بتحديد أولويات تصحيح خوادم Exchange المواجهة للإنترنت لتقليل المخاطر ، وتقييد أجهزة الشبكة مثل أجهزة Fortinet SSL-VPN من إجراء اتصالات عشوائية بالإنترنت ، وفرض كلمات مرور قوية ، والحفاظ على نسخ احتياطية منتظمة للبيانات.

للانضمام الي جروبنا علي فيسبوك Cyber Wiki

إرسال تعليق

أخي الزائر قبل التعليق تذكر قول الله تعالي " مَّا يَلْفِظُ مِن قَوْلٍ إِلَّا لَدَيْهِ رَقِيبٌ عَتِيدٌ " فأي تعليق مسئ لصاحبه وليس لكاتب المحتوي .